Wie bereits festgestellt wurde, dienen Computer der Verarbeitung, Speicherung, Übermittlung von Daten. Für die zeitknappe Filmerzählung haben Computer den pragmatischen Vorteil, die für Berechnungen oder Informationsübertragung sonst nötige Zeit zu übergehen und den Aktionsraum für Kommunikation zu erweitern.

Der Beitrag bildet das dritte Kapitel im Buch „Computer im Kino“. (bei amazon.deVia eMail können Protagonisten, die beispielsweise über den gesamten Globus verteilt sind, in Echtzeit miteinander kommunizieren, Informationen und Befehle austauschen sowie Feedback geben. Selbst komplexe Berechnungen sind mittels Computern in kürzester Zeit erledigt; niemanden wundert es, dass beispielsweise in der Bourne-Trilogie binnen weniger Minuten Handlungszeit der Computer die Person zu einem Fingerabdruck ermittelt hat – einige Jahrzehnte zuvor wäre dies ein deutlich längerer Vorgang gewesen, der entweder zu überspringen oder mit anderer Handlung zu füllen ist.für 10,90 Euro bestellen)

Im folgenden werden vier Filme untersucht, in denen jeweils individuelle Computer (also Requisiten) handlungsbestimmend sind. Die getroffene Auswahl – Antitrust, Hackers, The Net und You’ve Got Mail – lässt die jeweilige Integration der Technik in Story und Narration gut darstellen. Die Filme können als symptomatisch in ihrer Präsentation für Computer in diesem Bereich gesehen werden, wobei ich einräume, dass meine Auswahl Objektcomputer nicht allumfassend präsentiert.

Alle vier zeigen Frauen als technikversierte Hauptfiguren. Hier gibt sich das Kino emanzipatorischer als oft unterstellt. Jedoch sind alle vier weiblichen Figuren in Liebesgeschichten verwickelt, die sich nicht nur am Rande abspielen, was bei der HomophobieAllein über diese Behauptung ließe sich ein Regal voll Untersuchungen schreiben. Hier soll der Hinweis genügen, dass die Darstellung von gleichgeschlechtlichen Paaren die Ausnahme bildet, Homosexualität kommt nur selten bei Hauptfiguren im Hollywoodkino vor. Symptomatisch dafür die Betrachtung über „Schwules Kino 2007“. des amerikanischen Mainstream-Kinos die Besetzung von Frauen in vermuteten Männerdomänen nötig macht; in Antitrust und The Net sind es allerdings weniger klassische Liebesgeschichten als vielmehr potenzielle (Milo–Lisa, Angela–Jack und Angela–Alan), die aber jeweils für die Handlung elementar sind. Zugespitzt formuliert, kann die Kombination von attraktiven Frauen mit Computertechnik das Film-Erlebnis steigern.

Computer werden neben ihrem Nützlichkeitsaspekt auch häufig fetischisiert. Sie erhalten mitunter Namen, das Berühren oder Nutzen durch andere wird mindestens mit Skepsis verfolgt. Was über Requisiten gesagt wurde, gilt für Computer besonders: Sie sind einer Figur individuell zugeordnet. Dabei wird nicht vom Zuschauer erwartet, stets zu erkennen, welcher Computer zu welcher Person gehört, jedoch neben der praktischen Beziehung zwischen Objekt und Person eine meist intensivere Beziehung vorgestellt als beispielsweise zu einem Hammer, Stift oder Buch. Um letztgenannte mit der selben emotionalen Intensität zu verknüpfen, bedarf es einer Rechtfertigung oder Erklärung in der Story.Die bekannteste ist „Rosebud“ in Citizen Kane, wo die Aufdeckung der Identität jenes ominösen „Rosebud“ Handlungsmotor ist. Bei Computern ist diese Rechtfertigung nicht nötig.

Auffallend ist, dass besonders häufig Apple-Computer verwendet werden. Dies ist zum einen mit dem Engagement dieser Firma im Unterhaltungssektor zu begründen, zum anderen prädestinieren deren multimediale Fähigkeiten sowie die Unaufwändigkeit, mit der grafische Bildschirme gestaltet werden können, sie für den Einsatz im Kino. Aufgrund des markanten Logos auf den Geräten und des meist erkennbaren Designs verweist die Verwendung von Apple-Computern auf reale Materie, da diese eben so in der Realität organisiert werden mussten.

Hackers und Antitrust: Die Hackerwelt

Wegen ihrer thematischen Ähnlichkeit – eine Gruppe jugendlicher HackerEinen guten Überblick darüber, was der Hacker-Begriff bezeichnet, gibt Boris Gröndahl in einem Telepolis-Artikel. Ohne die dort getroffenen Unterscheidungen hier jeweils en detail anwenden zu wollen, ist dennoch zu konstatieren, dass beide Filme ein positives Hackerbild zeichnen. Ich werde die Unterscheidung zwischen dem „moralisch gut“ agierenden Hacker und dem „moralisch verwerflich“ agierenden Cracker aufgreifen und verwenden, da sie betont, dass der Unterschied in der Motivation der Figuren und nicht in deren Fähigkeiten liegt. Mit Cracker meine ich stets die „Filmbösewichte“. gegen kapitalistische Großunternehmen – und einem ähnlich scheinenden Präsentationsstil in Bezug auf Computer und Filmästhetik, behandele ich beide Filme parallel. Ein Indiz für die Zusammengehörigkeit beider Filme liefern die Anspielung durch das Hackers-Plakat bei einem der überwachten Hacker in Antitrust sowie der Wikipedia-Eintrag zu Hackers:

Aufgrund der Bekanntheit des Filmes wurde eine Fortsetzung mit dem Promotiontitel Hackers 2 versehen, die jedoch nichts mit dem Original Hackers zu tun hat. Und zwar Hackers 2: Operation Takedown. Weiters wird von vielen Fans der 2001 veröffentlichte Film Startup (eng. Originaltitel: Antitrust) als der 3. Teil der Reihe angesehen.

Strukturell präsentieren beide Filme zwei entgegengesetzte Modelle. In Hackers findet sich eine Gruppe von jugendlichen Hackern zusammen und kämpft gemeinsam gegen den kriminellen Sicherheits-/EDV-Chef eines Großkonzerns, der Gruppenmitglieder unter Druck gesetzt hat. In Antitrust wird eine Gruppe von Hackern von einem Softwarekonzern ausgespäht, einzelne Mitglieder im Laufe des Films getötet, und Milo als Hauptfigur kämpft als einziger Hacker direkt gegen den Konzernchef. Im ersten Fall besteht der Konflikt zwischen Belford und der Gruppe, außerdem gibt es kleinere Konflikte innerhalb der Gruppe. Im zweiten Falle ist Milo das Zentrum des Konflikts mit Winston und seiner Freundin, während die Beziehung zu seinen Hackerfreunden ausschließlich konfliktfrei verläuft. In beiden Filmen ist der Gegenspieler der Hacker – deren Ziele in der Herausforderung und dem damit verbundenen Spaß der Grenzüberwindung oder im Altruismus (Open Source) bestehen – ein im Kapitalismus angekommener ehemaliger Hacker, und in beiden gelingt die Bloßstellung des „Bösewichts“ durch den cleveren Einsatz von Computern.

Hackers präsentiert also auch auf der Story-Ebene ein modernes „Hacker aller Länder vereinigt euch“ und „(nur) gemeinsam sind wir stark.“Gerade der zweite Aspekt wird in zahlreichen Hollywoodfilmen aufgegriffen und gehört in gewisser Weise zum amerikanischen Mythos. Der erste Aspekt wird in Antitrust nicht ausgeführt, der zweite beim finalen Schlag gegen Winston aufgegriffen. Während im erstgenannten die einzelnen Gruppenmitglieder als jeweils fähige Hacker präsentiert werden, ist im zweitgenannten Milo der geniale einzelne Hacker, der jedoch auch auf die Mithilfe anderer angewiesen ist. Konsequenterweise sparen beide Filme die Entscheidungsfindung und konkrete Planung aus und präsentieren ein letztlich reibungslos zusammenarbeitendes Team. Hackers zeigt eine quasi-demokratische Hackergemeinde, Antitrust verweist indirekt auf das System der „charismatischen Herrschaft“ (nach Max Weber) – eine Führungspersönlichkeit, die durch ihre Erfahrung, ihr Wissen, ihren Intellekt und ihr Charisma in der Lage ist, eine Gruppe anzuführen, die ergeben dieser Figur folgt, ohne Entscheidungen zu hinterfragen (Autorität und Befehlsgewalt).Das klassische Beispiel für charismatische Herrschaft ist der legendäre König Artus; die moderne Variante stellt beispielsweise Colonol Dax in Paths of Glory dar, gerade in der hierarchisch organisierten Armee werden Einheitenführer wie in Starship Troopers oft als charismatische Herrscher präsentiert. Der gegenseitige Respekt innerhalb der Hackers-Gruppe und der Respekt, der Milo in Antitrust entgegengebracht wird, basieren auf der Fähigkeit, mit Computern umzugehen, und der Zusammenhalt entsteht durch das gemeinsame Ziel, das mit Computern zu erreichen ist.

Realismus und Erlebnis

Schaut man sich Hackers über zehn Jahre nach seiner Entstehung an, fällt auf, dass er nicht nur eine plausible Computergeschichte erzählt, sondern seine Präsentation wenig gealtert scheint, was für Filme mit Computersujet aufgrund der hohen InnovationszyklenEin Indiz für die rasche Veränderung ist beispielsweise, dass heutzutage vorwiegend Flachbildschirme an Computerarbeitsplätzen eingesetzt werden, was vor etwa zehn Jahren unmöglich schien. nicht selbstverständlich ist. Dies gelingt einerseits durch die Verwendung von Laptops, an deren grundsätzlicher Gestalt sich bislang nichts geändert hat, und Großrechnern, deren konkrete Gestalt filmüblich eher ästhetischen als pragmatischen Erwägungen unterliegt. Die technische Ausstattung der Hauptfiguren entspricht dem, was in einem Geschäft jener Zeit hätte gekauft werden können. Die Laptops stammen von der Firma Apple, deren Gehäuse (Farbgebung, Muster) wurden jedoch individuell gestaltet. Einige Bildschirminhalte entsprechen der Standard-Benutzeroberfläche des Macintosh-Systems. Auch mit zahlreichen „Tech-Talk“-Einlagen wird auf die Realität verwiesen. Abgesehen von einigen fiktiven Bezeichnungen, wie „P6“ für einen Prozessor, und Behauptungen (der P6 sei dreimal schneller als der Pentium) ist Hackers deutlich an der Realität orientiert. Der Uniformität der Standard-Computer wird durch eine individuelle Gestaltung entgegengewirkt, die den Anspruch auf kreativen Umgang mit der Maschine und Individualismus unterstreicht. Je höher das Ansehen innerhalb der Gruppe, desto aufwändiger ist ein Computer gestaltet; Joeys Rechner beispielsweise ist kaum individualisiert – Joey ist das „Küken“ in der Gruppe.

Der Zentralrechner von Ellingson ist nicht realiter in seiner Präsentation; seine Fähigkeiten jedoch sind es. Die Suche der Hacker im Dateiverzeichnis wird auf dem großen Bildschirm wie ein Flug durch Häuserschluchten präsentiert.

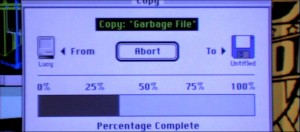

Der Zentralrechner von Ellingson ist nicht realiter in seiner Präsentation; seine Fähigkeiten jedoch sind es. Die Suche der Hacker im Dateiverzeichnis wird auf dem großen Bildschirm wie ein Flug durch Häuserschluchten präsentiert.  Währenddessen sieht der Hacker auf seinem Bildschirm einen an die Standard-Macintosh-Kopier-Anzeige angelehnte Fortschrittsanzeige.

Währenddessen sieht der Hacker auf seinem Bildschirm einen an die Standard-Macintosh-Kopier-Anzeige angelehnte Fortschrittsanzeige. Zahlreiche Dialoge und Spielszenen präsentieren die Hackerkultur. Selbst ein „Hacker-Manifest“ (von dem realen Loyd „the Mentor“ Blankenship) wird vorgelesen, ohne es zu hinterfragen. Story und Präsentation geben keinen Anlass, die Hackerkultur negativ zu sehen. Diese bietet dem Film nach Spaß und Herausforderung für junge Menschen; dabei können zwar Schäden entstehen (wie der Virus im Filmprolog), aber diese sind nicht Zweck oder Ziel des Hackens. Der einzige negativ dargestellte Hacker ist der Chef der Computerabteilung im Ellingson-Konzern. In dieser Figur werden die Hackerfähigkeiten der Hackerethik beraubt und bewusst zur Schädigung bzw. zum eigenen Vorteil eingesetzt. Aufgrund seines Alters und der sozialen Stellung ist Eugene Belford von den anderen Hackern abgesetzt. Belford behauptet zwar von sich, Hacker zu sein, dies wird aber von den anderen Personen bei Ellingson aufgrund von Unkenntnis nicht hinterfragt, und Dade Murphy (als Focalizer) erkennt ihm diesen Status ebenfalls nicht zu.

Aufgrund des Alters der Hacker greift die Präsentation Momente von Highschooldrama und -komödie sowie Coming-of-Age-Filmen auf, um den Figurenhintergrund auszugestalten und die Figuren zu motivieren (Dade verliebt sich in Kate). Mit der Suche nach einer bestimmten Diskette, die für die eine Seite wertvoll ist und deren Wert die andere Seite noch nicht ahnt,Solche narrativen Vehikel, die zwar bedeutungsvoll klingen, aber nur dazu dienen, die Handlung in Gang zu setzen und zu halten, nannte Alfred Hitchcok „MacGuffin“; ein moderner MacGuffin ist die Noc-Liste in Mission Impossible. und dem Auftreten des FBI gibt es Anklänge an Agententhriller. Insgesamt gehen die verschiedenen Genres hier also eine Symbiose ein.

Antitrust weicht in Hinblick auf die Computerausstattung ebenfalls nicht von der Realität ab. Wie die Imdb aufführt, sind sowohl Geräte und Bildschirminhalte als auch die gezeigten Codefragmente realiter. Mit der Figur des Konzernchefs Gary Winston wird ein besonderer Bezug zur Realität hergestellt:

President of NURV Gary Winston appears to be an amalgam of the CEOs of Microsoft and Apple: Bill Gates and Steve Jobs, respectively. NURV resembles Microsoft in power and composition, and Winston’s appearance is modeled after Gates. But Gary Winston also posesses Steve Jobs’ cutthroat business drive, fiery temper, and motivational speeches. This combination is also possibly supported by the coexistence of both PCs and Apple computers on the NURV compound.

Firmenchef Winston ist als ein charismatischer Herrscher (vergleichbar dem Apple-Chef Steve Jobs)Kaum eine längere Darstellung der Firma Apple kommt ohne einen Verweis auf Jobs’ Charisma und Persönlichkeit aus, dem in einer euphorischen Monokausalität häufig Erfolge und Misserfolge des Unternehmens zugeschrieben werden, beispielhaft in \cite{apple.} mit Visionen dargestellt – jedenfalls bis zur Aufdeckung seiner Methoden. Insofern ist es konsequent, ihn durch einen anderen Gruppenführer, der neben Charisma durch Fachwissen seine Autorität erlangt, stürzen zu lassen. Winstons Fachkenntnis wird von niemandem bestritten; der Film beweist sie aber nicht, sondern behauptet sie nur.

Diesen Aspekt, dass Filme eine Tatsache – oft in Dialogen – nur behaupten, die für das Publikum nicht überprüfbar ist, finde ich aus mehreren Gründen bemerkenswert. Zum einen ist relevant, wie glaubwürdig die Figur für die anderen Figuren und für das Publikum ist, die eine Tatsache behauptet. Zum anderen sind solche Behauptungen sehr dicht an der Grenze zum WD-Effekt oder MacGuffin. Die kulturell nachhaltige Wirkung von Dr. Strangelove besteht auch darin, dass die bis dahin nur behauptete Doomsday Machine am Ende tatsächlich funktioniert.Mit dem Kampf des einzelnen Hackers Milo gegen den Softwarekonzern werden Assoziationen an Aufsteigerfilme und Agentenfilme/-thriller geweckt. Auffällig ist der leicht verschobene Zeigegestus: In Hackers scheint der Film eine Begeisterung für die Technologie und Geräte mitteilen zu wollen, während in Antitrust die zurückhaltende Zurschaustellung von Computern eher die Figuren betont.

Die Hackers-Figuren genießen regelmäßig die konkrete Präsentation ihrer Arbeit, während die Antitrust-Protagonisten sich über gelöste Probleme freuen, die eben nicht „erlebnishaft“ wirken, da es nur Zeilen von Computercode sind. Mit Stolz führen die Hackers-Figuren sich gegenseitig ihre Geräte vor (bzw. die Kamera zeigt sie dem Publikum en detail) und sprechen über diese, während in Antitrust fast nie konkret von einem zu zeigenden Gerät gesprochen wird, sondern von den Inhalten. Der Vorspann macht die zu erwartende Ästhetik klar: Es geht um Code (verwendet wird hier allerdings „aufgehübschter“ HTML-Code einer Internetseite). Häufig sind die konkreten Tätigkeiten am Rechner nicht zu erkennen, sondern die Bildschirme zeigen Inhalte, die zur Tätigkeit passen. Wenn der Bildschirminhalt in den Fokus rückt, wie bei Milos Entdeckungen im Kindergarten (0:52ff), dann sind die Anzeigen und eingegebenen Befehle realiter, was bedeutet, dass häufiger als in anderen Filmen tatsächlich Kommandozeilen zu sehen sind.

Der Vorspann macht die zu erwartende Ästhetik klar: Es geht um Code (verwendet wird hier allerdings „aufgehübschter“ HTML-Code einer Internetseite). Häufig sind die konkreten Tätigkeiten am Rechner nicht zu erkennen, sondern die Bildschirme zeigen Inhalte, die zur Tätigkeit passen. Wenn der Bildschirminhalt in den Fokus rückt, wie bei Milos Entdeckungen im Kindergarten (0:52ff), dann sind die Anzeigen und eingegebenen Befehle realiter, was bedeutet, dass häufiger als in anderen Filmen tatsächlich Kommandozeilen zu sehen sind. Die Bildschirminhalte in Hackers sind übersteigerte Versionen der realen Bildschirminhalte und verdeutlichen vorwiegend visuell die Vorgänge, die sich auf der Kommandozeile ereignen und geben so auch den technisch nicht Versierten Einblick in die vollführten Aktionen. Sie eröffnen einen optischen Erlebnisraum für das Publikum und sind nur Signifikant, nicht reale Abbilder. Dies betrifft vor allem die Bildschirmanzeigen des „Gibson“-Großrechners, für dessen Bildschirmdarstellungen Modellaufnahmen verwendet wurden, während die übrigen Anzeigen tatsächlich mit Computern erstellt wurden – wenn auch jeweils erlebnishafter als in der Realität.

Mit dem rasanten Fortschreiten der Computertechnologie war es in Antitrust nicht mehr möglich, durch Bildschirminhalte das Publikumsinteresse zu wecken. Daher erhalten die Bildschirminhalte und Computeraktionen weniger Beachtung, der Film konzentriert sich auf die Anwendung der Computer und die Konflikte der Personen. Durch die rasante Verbreitung von Computern und Internet in Privathaushalten konnte Antitrust auch einen höheren Wissensgrad über Computer und Computercode beim Publikum voraussetzen.

Während Milo im Vordergrund von den Monitoren Daten abschreibt, verändert sich das Bild im Hintergrund automatisch, weil Winston den Raum betritt – Technologie als Erlebnis. Die Bildschirminhalte und Technologie sehen in Antitrust immer möglichst realistisch aus, dazu wurde auf bestehende Benutzeroberflächen, Programme und Code-Fragmente zurückgegriffen, die teilweise von Filmfans „enttarnt“ wurden.

Während Milo im Vordergrund von den Monitoren Daten abschreibt, verändert sich das Bild im Hintergrund automatisch, weil Winston den Raum betritt – Technologie als Erlebnis. Die Bildschirminhalte und Technologie sehen in Antitrust immer möglichst realistisch aus, dazu wurde auf bestehende Benutzeroberflächen, Programme und Code-Fragmente zurückgegriffen, die teilweise von Filmfans „enttarnt“ wurden.

„The FBI holds files on 20 million Americans. I just hacked into it“, verkündet Belford (0:46) in Hackers. Dieser Satz verweist auf zwei wichtige Grundängste, die oft aufgegriffen werden: die staatlichen DatensammelbemühungenSymptomatisch für die Datensammel- und -speicherbestrebungen kann eine Meldung des Heise-Newstickers gelten. Die Bedeutung einer zentralen Datensammelstelle sowie deren Vor- und Nachteile zeigt die Dokumentation FBI – Die dunkle Macht. Die Tatsache vor Augen, dass darin wie in anderen Berichten von mehr als 150 Millionen erfassten Personen und einer effektiven „PR-Arbeit“ der Datensammelstelle FBI gesprochen wird, deutet darauf hin, dass gerade in der us-amerikanischen Kultur das Bewusstsein für Informationskollektionen und deren Verwendung Allgemeingut ist. und die Möglichkeit Unbefugter, diese für eigene Zwecke zu nutzen. Wegen der „computerisierten“ Steuerung der Tanker können trotz der langen Vorwarnzeit keine Vorkehrungen gegen den Virus getroffen werden – eine weitere Kehrseite der Technologie-Medaille. Gerade in den hochtechnisierten Anlagen des Ellingson-Konzerns – besonders im Gegensatz zu den untechnischen und wilden Settings der jugendlichen Hacker – liegen Technikglaube und Unfähigkeit dicht beieinander; Belfords Komplizin beispielsweise besitzt nicht einen Bruchteil des Computerwissens der „Hacker“. Wenn auch nicht explizit ausformuliert, ist die Ambivalenz zwischen technologischer All- und Ohnmacht, begünstigt durch die selbstverursachte Abhängigkeit, virulent.

Antitrust thematisiert bereits im Titel das weniger von Anwendern problematisierte Entstehen von Monopolen und greift indirekt die damals aktuellen Gerichtsprozesse gegen Microsoft auf, und spielt bereits im Vorspann mit der „Antitrust“-Anhörung vor dem Kongress darauf an. In gewisser Weise ist Antitrust im Hinblick auf die „Idee hinter der Story“ mehr ein Hackerfilm als Hackers und zeichnet das Angstbild von Machtmissbrauch, vom „gefallenen Engel“ (Winston), von der Skrupellosigkeit des Kapitalismus, der unter dem Deckmantel des „Nutzens für die Kunden“ seine eigenen Machtansprüche legitimiert und durchsetzt. Durch die Verwendung von Computern ist solches Vorgehen jedoch mittelbar und un-persönlich. Winston ist von seinem Tun und dessen Konsequenzen entfremdet. Daher kann der „Enttarnungsfilm“ (1:32ff) Winston kaum direkt des Mordes oder der Anstiftung zum Mord bezichtigen, sondern ihn nur moralisch schuldig sprechen.

Computer in der Story

Die männlichen, jugendlichen Haupthelden werden in beiden Filmen von der Story und den mit ihnen interagierenden Figuren als besonders geschickt im Umgang mit Computern vorgestellt. Beide fühlen sich jedoch moralischen Prinzipien (Hackerethik, Open Source) verpflichtet, sodass keine Befürchtungen geweckt werden, dass sie mit ihren Fähigkeiten Schaden bewirken könnten. Lediglich im Prolog stellt Hackers die unbeabsichtigte Schädigung durch Dades Virus dar. Die später durch die Sprinkleranlage ausgelösten materiellen Schäden werden dagegen nicht thematisiert, der Film konstatiert Dades Triumph, ohne dass dessen Streich Konsequenzen für die Story zeitigen würde.

Beide Filme sympathisieren mit ihren fokalisierten Hackern.Die Fokalisierung auf unsympathische Hauptfiguren ist im Hollywoodkino die Ausnahme. Der Hackers-Prolog weckt Mitleid mit dem Elfjährigen, der von Erwachsenen in Machtpositionen (Gericht) umgeben ist, die sein Talent nicht verstehen und daher verteufeln. Zahlreiche Randfiguren spiegeln die verschiedenen Haltungen gegenüber der Hackerkultur. Dades Mutter beispielsweise weiß von dem Talent ihres Sohnes, ohne es jedoch einordnen oder abschätzen zu können, sie ist mehr an dessen allgemeiner Lebenssituation interessiert und sieht das Hacken als Gefährdung (wegen der Vorstrafe) für ein ruhiges Leben.

Bei Antitrust dagegen gibt es kaum Figuren außerhalb der Hacker- oder Computerszene. Die Figuren sind vorwiegend geschichtslos, was gerade im Unterschied zu Hackers auffällt. Kaum eine Figur ist in größere Sozialstrukturen wie Familie eingebunden. Abgesehen vom Wachdienstchef ohne Computerverständnis gibt es nur Milos Freundin Alice als Technikunkundige, beide verweigern Milo – aus später im Film enthüllten Motiven – ihr Verständnis und ihre Unterstützung nicht.

Während Hackers seine Protagonisten in ein größeres und – dem Publikum nicht allzu fremdes – Sujet einbettet, leben die Antitrust-Figuren ausschließlich in ihrer Computerwelt. Optisch sind dabei selbst auf dem Nurv-Campus die Computer nicht dominant, sondern unauffällig in die Arbeitsumgebung eingebettet, teilweise sogar versteckt. Motivation, Gespräche und Handlungen kreisen jedoch stets um computerbezogene Dinge; von der Aufdeckung von Winstons Taten einmal abgesehen. Hackers hingegen präsentiert ausführlich Schulalltag, Party-Szene und privates Umfeld seiner Figuren.

Letztlich wirken die Hackers-Protagonisten „menschlicher“ (mehrdimensionaler), während die Antitrust-Protagonisten im Vergleich dazu wie Schachfiguren auf dem Spielbrett der Story bewegt werden – ohne dass mit dieser Feststellung eine Bewertung oder Filmkritik beabsichtigt ist.

Die Umkehrung bei Inhalt und Form deutet darauf hin, dass monothematische Filme vermieden und durch Computer sowohl Erlebnisraum als auch Attraktivität des Films verstärkt werden. Der inhaltlich von Computerthemen dominierte Antitrust präsentiert Computer nur zurückhaltend, während der im Vergleich dazu nur wenige Computerthemen aufgreifende Hackers zahlreiche optische Computererlebnisse schafft.

Computer im Film

Im direkten Vergleich zeigen beide Filme deutlich, wie unterschiedlich sie trotz der zuvor behaupteten Ähnlichkeit sind. (Selbstverständlich nimmt die Darstellung von Stichworten in Tabellen Vereinfachungen vor und trifft nicht immer in jeder Sekunde eines Filmes unwidersprochen zu. Versteht man diese Gegenüberstellung jedoch als die grundlegenden Tendenzen der Filme, werden Unterschiede und Gemeinsamkeiten übersichtlich verdeutlicht.)

| Hackers | Antitrust | |

|---|---|---|

| Computer | individuell (jeweils einer Person zugeordnet und persönlich gestaltet); handelsübliche Geräte (abgesehen vom Gibson) » Objekte, Requisiten | universal (Firmeneigentum, teilweise verborgen); handelsübliche Geräte; individuelle Nutzung ohne Beziehung » de facto Objekte, de presentatio eher Setting, Sujet |

| Computerwelt | keine konkreten Verweise | ständig Anspielungen auf Microsoft, deren Chef Bill Gates (0:09) und Geschäftsgebaren |

| Computerarbeit | visuelle Entsprechungen, Animationen » große Distanz Signifikat–Signifikant | Computercode und technische Bildschirminhalte » geringe Distanz Signifikat–Signifikant |

| Figuren | mehrdimensionale Figuren; arbeiten gemeinsam im sich bildenden Team | eindimensionale Figuren; Milo arbeitet meist allein (oder bleibt Entscheider) |

| Eltern | Dades Mutter (Scheidung) als Druckmittel eingesetzt; Kates Mutter (nie zu sehen) reiche Buchautorin; (Teil-) Familie als Basis | Winston (kinderlos) und Milo (Waise) anfangs Ideal-Sohn-Vater-Verhältnis; keine funktionierenden Familienentwürfe |

| Sujet | Highschool, Party ./. Großkonzern mit Hightech-Ambiente | Computerkonzern ./. „Hacken in Garage“, trautes Heim |

| Hackermotivation | Entdeckerdrang, Spaß, Rache | Altruismus (Open Source), Spaß, Anerkennung |

| Crackermotivation | Geld (konkreter Eigennutz) | Machterhalt (abstrakter Eigennutz; Kapitalismus) |

| Story-Trieb | Jagd nach Diskette, Verlieben, Befreien von falschen Vorwürfen | Ermittlung des Mörders, dessen Bestrafung |

| Computer-Idee | Spaß an Technik | kommerzielle Software ./. Open Source |

| Love-Story | Dade–Kate: gegenseitige Herausforderung und dabei Näherkommen mit klassischem „Sie kriegen sich“-Happy End | Milo–Alice und –Lisa: Beziehungen erweisen sich als manipuliert; Ende: Milo kehrt zu Hackerfreunden in die Garage zurück |

| Auflösung | Bloßstellung Belfords in einer TV-Übertragung | Bloßstellung Winstons in einer Übertragung mittels „Synapse“ |

Die Filmenden sind hinsichtlich der gezeigten Erfolge bemerkenswert. Dade, dessen Motivation während des Films darin bestand, Kate für sich zu gewinnen, wird ein klassisches Happy End gegönnt. Hierin verweist Hackers einmal mehr auf nicht-technische Filmgenres, denn die Computer spielen für dieses Ende keine Rolle, sie waren nur Mittel, um das Ziel zu erreichen. Milo dagegen kehrt zu seinen Hackerfreunden in die einst gemeinsame Garage zurück, nachdem ihn beide Frauen im Film enttäuscht haben. Das Ende thematisiert eindeutig den Sieg der Hacker und unterstreicht so, dass es sich um einen Film über Computer handelt, und trifft indirekt die in der Populärkultur zirkulierende Aussage, dass Hacker-Dasein und klassische Beziehungen unvereinbar sind.

Jedoch – und darin liegt teilweise das Perfide der Story – ist zu konstatieren, dass das funktionierende Synapse-System in Antitrust ein WD-Effekt ist. Bislang ist jedenfalls dessen Machbarkeit noch nicht einmal theoretisch belegt. WD-Effekte führen bei konsequenter Analyse zur Einordnung des Films in den Bereich der Phantastik. Folgerichtig dürfte daher Antitrust in meiner Untersuchung keine Rolle spielen. Ich nehme mir jedoch die Freiheit, Synapse als visionäre Technologie ernstzunehmen und daher den Film einzubeziehen. Somit wird am konkreten Film deutlich, wie subjektiv die Entscheidungen nach Wahrhaftigkeit und Glaubwürdigkeit ausfallen können. Von diesem einen WD-Effekt abgesehen, ist Antitrust gerade in seinen skizzierten Verweisen auf die Realität und in seiner Präsentation einer der überzeugendsten Beiträge zum Thema „Hackerfilm“.

Über Computer im Kino ließ sich bislang feststellen, dass diese kriminalistische oder agentenfilmähnliche Szenarien bereichern.Den Aspekt in Hackers, dass durch den Wettstreit zwischen Kate und Dade sowie die Einbettung in eine Adoleszenz-Handlung Computer weitere Funktionen haben, greife ich hier nicht erneut auf, da dieser Bereich wenig über die Computer aussagt. Ihre Funktion besteht also im Fall von Hackers darin, Verbrechen zu ermöglichen und aufzudecken sowie die Datenstrukturen für eigene Zwecke zu nutzen. Bei Antitrust liegt ihre Aufgabe darin, einen kapitalistischen Wert darzustellen (Nurv ist ein Softwarekonzern, Code ist eine wertvolle Ware) und gleichzeitig die so entstehenden Strukturen zu nutzen. Denn diese Strukturen (Online-Verbindungen, Programme) sind nicht wie bei Hackers unabhängig von den Protagonisten vorhanden, sodass diese sie nutzen können, sondern wurden von den Protagonisten bzw. der Firma Nurv geschaffen. In sich ist Antitrust also geschlossener, da die Handlung stark auf Technologie bzw. technologischen Möglichkeiten basiert, deren Entstehung die Story direkt oder indirekt beinhaltet.

The Net: Chaos in der Story

Mit der damals kaum bekannten Sandra Bullock in der Hauptrolle startete 1995 The Net und gerierte sich als moderner Hightech-Thriller um Computer, Internet und Viren. Bereits in den ersten Minuten, noch während des Vorspanns, wird die Hauptheldin als isoliert lebende Einzelgängerin gezeigt, die – so versichert ihr ein Telefonpartner – die Beste im Hacken und Fehlerfinden ist. Ein Programm, das sie überprüfen soll, stellt ihr Leben auf den Kopf, bevor es ihr gelingt, die Täter im Hintergrund erst zu erkennen und dann der Justiz zu übergeben; ihre konkreten Widersacher kommen dabei um.

The Net dreht den Story-Fokus um: Nicht mehr die Computer-Taten eines fokalisierten Hackers stehen im Vordergrund, sondern das, was dieser Hackerfigur geschieht. Die Figur Angela benötigt aus narrativer Sicht ihre Hacker-Kenntnisse und -Fähigkeiten aus drei Gründen. Erstens stellt sie eine potenzielle Bedrohung für die Cracker dar, da sie deren Ziele mittels der Diskette durchschauen könnte. Zweitens ist sie qualifiziert, das, was ihr geschieht, auf Computermanipulationen rational zurückzuführen und dadurch schließlich den Manipulator zu erkennen. Drittens benötigt sie die Kenntnisse, um sich zu wehren und die Cracker an die Justiz ausliefern zu können.

Realismus und Bedrohung

Von allen in diesem Kapitel besprochenen Filmen ist dieser optisch am meisten gealtert. Es gibt keine Computer-Erlebnisse, die Handlung ist reichlich konfus und die Verschwörung im Hintergrund schwer nachzuvollziehen. Auf den Computerbildschirmen sind stets – auch für die Entstehungszeit – realitere Inhalte zu sehen, wie das ruckelige Kaminfeuer als Bildschirmschoner (0:06). Die Ausstattung besteht nur aus handelsüblichen Geräten, besonders zahlreich sind Apple-Computer vertreten. Nahaufnahmen von Bildschirmdetails wie Chat-Icons oder Chat-Zeilen geraten deutlich pixelig, und die begrenzte Farbpalette der Computer sorgt ebenfalls für optische Patina. Computer tun in diesem Film nichts und zeigen nichts an, was ihnen in der Realität nicht auch problemlos möglich wäre. Lediglich die Darstellung des Virus als Bildschirminhalte zerfressender Effekt gehört in den Bereich der modernen Mythen und dient eher der Verbildlichung für das Publikum.

Einen technologischen Erlebnisraum eröffnen die Bilder des Films für das Publikum nicht. Der Erlebnisaspekt wurde auf die inhaltliche Ebene verlagert. Beeindruckend sind die Möglichkeiten, die fähige Hacker oder Cracker mit den modernen Datennetzen haben: einen Flughafen stilllegen, einen Börsencrash verursachen, jemanden verschwinden lassen oder jemandem eine andere Identität verpassen. Die im Film gezeigten Datenbanken, die theoretisch alle über das Internet erreichbar sind, wissen in ihrer Menge zu beeindrucken.

Das Erlebnis der Ohnmacht gegenüber den scheinbar allwissenden Datenbanken und die Angst vor Datenmissbrauch und -manipulation bedingen in The Net einander. All diese Datennetze werden von einer Firma angezapft und für ihre eigenen Zwecke missbraucht. The Net thematisiert keine positive Auswirkung der Datenberge und -netze, sondern zeigt ausschließlich, wie diese aus niederen Beweggründen manipuliert und missbraucht werden.

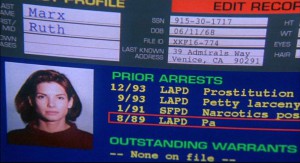

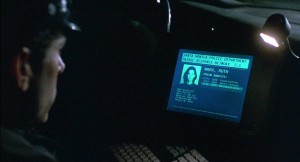

Jack Devlin manipuliert vom Auto aus direkt die Daten im Polizeicomputer für Ruth Marx (die Identität, die er Angela Bennett aufzwang).

Jack Devlin manipuliert vom Auto aus direkt die Daten im Polizeicomputer für Ruth Marx (die Identität, die er Angela Bennett aufzwang). They knew everything about me. They knew what I ate, they knew what I drank, they knew what kind of movies I watch. They knew where I was from, they knew what cigarettes I used to smoke and everything. They must have watched on the internet. I don’t know. [They] watched my credit cards. Our whole lives are in the computer, and they knew that I could be vanished, they knew that nobody would care. (Angela Bennett, 0:50)

Just think about it. Our whole world is sitting there on a computer. It’s in the computer. Everything: Your DMV-records, your social security, your credit cards, your medical history. It’s all right there. Everyone is stored in there. It’s like this little electronic shadow on each of everyone of us, just begging for someone to screw with. And you know what – they’ve done it to me. And you know what – they’re gonna do it to you. (Angela Bennett, 1:17)

An Paranoia sind diese Sätze schwer zu überbieten, in der Filmwirklichkeit ist Angelas Besorgnis jedoch mehr als gerechtfertigt und knüpft an die traditionelle Technologieangst an. Die grundsätzliche Angst vor Technik thematisiert unter anderem Peter Bürger in seiner Untersuchung von Science Fiction, wenn er Negativ-Utopien bespricht, zu denen auch The Net gezählt werden kann, da diese keine positive Technikwelt zeigt, sondern ausschließlich deren negative Seiten präsentiert:

Einerseits verweist die funktionale (oder pseudofunktionale) Ästhetik [in Filmen wie Fahrenheit 451, Brazil oder Dark City] auf eine mechanistische Nostalgie, auf eine durchaus sinnliche Liebe zum „Räderwerk“. Andererseits wird an die Angst vor der Maschine angeknüpft, die viel älter ist als das EDV-Zeitalter.

Die Anknüpfung an diese Angst vor der Technik gelingt The Net nicht durch Über-Technisierung, sondern durch die geschilderte Reduzierung auf eine realitere Darstellung. Nicht „dämonische“ Computer produzieren Angelas Schreckensszenario, sondern handelsübliche Geräte. Die Angst ist nicht in eine andere Zeit oder einen anderen Raum oder eine parallele Gesellschaft projiziert, sondern wurzelt in der gezeigten Realität.

Die Logik der Story

Da The Net eine Story erzählt, die von Datennetzen und Computermissbrauch handelt, lohnt es sich, einzelne Aspekte zu betrachten.

Die Firma von Jeff Gregg stellt ein Programm namens „Gatekeeper“ her, das die vernetzten Computer vor unauthorisierten Zugriffen zuverlässig schützen soll. Dieses Gatekeeper-Programm eröffnet jedoch Jeff Gregg eine Hintertür, durch die dieser Zugriff auf die Daten hat. Gegen die Existenz und den im Film behaupteten Einsatz sprechen mehrere Argumente. Es gibt nicht „das eine“ Programm für alle Computersysteme, dies könnte höchstens ein Gerät sein, das zusätzlich vor den zu schützenden Computer bzw. vor das zu schützende Netzwerk geschaltet wird. Aufgrund der Verschiedenheit der Systeme (DOS-Derivate, Windows-Versionen, Unix-Versionen, Macintosh-Versionen, um nur die wichtigsten zu nennen) ist ein solch universelles Programm unmöglich. Ebenso unmöglich ist es, eine einheitliche Hintertür für alle Systeme zu schaffen, denn die internen Datenstrukturen sind höchst verschieden. Gerade sicherheitsrelevante Bereiche (wie Krankenhäuser, Regierungsorganisationen, Sicherheitsdienste) kaufen üblicherweise nicht einfach ein Gatekeeper-Programm und vertrauen auf dessen Sicherheit. Jeder EDV-Bestandteil wird ausführlich getestet und auf Risiken und Nebenwirkungen untersucht. Zwischen Herstellung einer Software und deren Verwendung in sicherheitskritischen Bereichen können mehrere Monate, oftmals Jahre vergehen. Daher werden besonders zu schützende Bereiche in „Inselsysteme“ ausgelagert, wo kein Datenzugriff, sondern nur besser zu kontrollierender direkter physischer Zugriff stattfinden kann. Die Absurdität des Gatekeeper-Programms liegt aber auf einem anderen Level: Es ist Jeff Gregg bzw. dessen Crackern gelungen, in zahlreiche Systeme einzudringen (um die Notwendigkeit des Gatekeeper-Programms zu beweisen). Wenn sie bereits Zugang zu den Systemen haben – wozu dann extra ein Programm dazu installieren?

Ebenso irritierend ist „Mozart’s Ghost“. Angela soll dieses „Programm“ (es wird auf einer Diskette geliefert) prüfen, offenbar handelt es sich aber um ein Online-Angebot. Sie entdeckt ein π-Zeichen in der unteren rechten Bildschirmecke, das ihr nach dem Anklicken den Zugriff auf alle Netzwerke bietet. Der Film bleibt vage, ob dieses π noch an anderen Stellen auftaucht; die Herkunft und Funktion von „Mozart’s Ghost“, das anscheinend ein vollständiges Programm bzw. Online-Angebot ist, sind unklar. Auch die Frage, wie und warum dieses π dort integriert wurde, bleibt offen. Später erfährt Angela, dass π ein Zeichen für die Praetorianer ist, was wiederum nur ein Deckname für Jeff Gregg ist. Wie dieser in Zusammenhang mit der Firma Cathedral steht, für die Angela arbeitet und „Mozart’s Ghost“ untersucht und wo sie sich einschleicht, um ihre Doppelgängerin auszuspähen, bleibt ungeklärt.

Dagegen ist die soziale Ausspähung via Chat geradezu plausibel, wenn es auch schwerfällt nachzuvollziehen, wieso gerade Angela so ausführlich (und zeitintensiv) ausgespäht wurde, bevor sie überhaupt von π wusste.

Die übrigen Dateneinsichtnahmen und -manipulationen sind jeweils nachvollziehbar. Jedoch stehen Aufwand und Nutzen in keinem angemessenen Verhältnis. Das Ausspähen einer Chatverbindung stellt unter gewissen Voraussetzungen noch die unaufwändigste und einfachste Aktion dar.

Die Computer in der Filmwelt

Wie erwähnt, zeichnet The Net das paranoide Bild einer computerisierten Welt und dekliniert die möglichen Auswirkungen konsequent durch. Anfangs steht Angela den Ereignissen passiv gegenüber, doch sie kämpft darum, wieder aktiv werden zu können, was ihr allerdings erst gelingt, als sie aus dem Wagen des vermeintlichen FBI-Beamten fliehen kann – ihre Aktivität gewinnt sie also in der realen, nicht in der Computerwelt zurück. Bis dahin waren all ihre Versuche von der Gegenseite entweder vorhergesehen oder rasch verfolgt und stets vereitelt worden. Die Oberhand und ihre erfolgreiche Aktivität gewinnt sie erst mit dem Ausbruch aus rationalem Verhalten zurück – das Fahrzeug bewusst in einen Unfall zu verwickeln und das eigene Leben zu riskieren, ist ihre erste irrationale Handlung im Film; bis dahin war sie von ihren Plänen, von Pragmatismus und anderen „vernünftigen“ Motiven getrieben.

Angelas Vernunft und Computerkenntnisse lassen sie erkennen, dass alle Manipulationen möglich sind. Dass sie nicht paranoid ist, wird dem Publikum durch die Manipulation ihres Eintrags (Abbildung 3.5) in der Polizeidatenbank verdeutlicht. Die kurzen Einblicke in das Tun ihres Widersachers gewährleisten, dass die Angela-Figur nicht für unglaubwürdig („unreliable“ im Sinne des unzuverlässigen Erzählens, ) gehalten wird.

Das Ergebnis konsequenter Fokalisierung auf die Hauptfigur zeigt The Conversation, wo die Glaubwürdigkeit des Abhörspezialisten zunehmend fragwürdig ist.The Net ist in Hinblick auf Angelas Figur glaubwürdig zu nennen, nicht jedoch mit Blick darauf, was ihre Gegenspieler antreibt, motiviert und was diese tun. Wie dargelegt, ist deren Verhalten nicht plausibel. Durch die indirekte Präsentation – Angela ist der Hauptfocalizer, und größtenteils nur durch sie erfährt das Publikum vom Tun der Widersacher – fallen die dargelegten Logiklöcher erst auf, wenn man in der Auseinandersetzung mit der Story den vorgegebenen Fokus Angela verlässt und sich auf die Gegenseite konzentriert. Die Story ist nur dadurch möglich und präsentierbar, dass die Eingaben, die die für Angela erkennbaren Ausgaben verursachen, nur partiell erkennbar, meist nur erratbar sind. Ohne Computer wäre dieser Film daher unmöglich, denn nur die vernetzten Computer ermöglichen solche Ausgaben. Dabei findet die konkrete Datenverarbeitung computertypisch in einer „Black Box“ statt und das Publikum bekommt nur monokausale Datenein- und -ausgaben (z. B. bei der Manipulation der Daten im Polizeisystem) präsentiert oder muss Angelas Erklärung für das Geschehen akzeptieren. Dabei ist nicht wichtig, wie ein Dateneintrag konkret manipuliert wurde, die realitere Grundannahme, dass jeder Eintrag manipulierbar ist, genügt für die Akzeptanz des Geschehens.

Somit basiert The Net auf drei realen Computergrundlagen. Erstens ist jeder Dateneintrag einseh- und/oder veränderbar, ohne dass Spuren davon zurückbleiben müssen. Zweitens können Ausgaben auf einem Rechner erscheinen (sofern dieser in ein Netzwerk integriert ist), die von einem räumlich weit entfernten Rechner ausgelöst wurden; es ist kein physischer, direkter Zugriff auf Daten nötig, um diese auszulesen oder zu manipulieren. Drittens sind Computersysteme so komplex und speichern Informationen so lange, dass keine einzelne Person mehr in der Lage ist, ein Programm und dessen Datenverarbeitung sowie den vorhandenen Datenbestand in Gänze zu durchschauen; somit ist jedes Programm, ist jeder Computer, ist jede Datensammlung anfällig für Manipulationen. Daraus resultiert ein Sicherheitsbedürfnis, das der Film mit dem Gatekeeper-Programm auf der Story-Ebene auch zu lösen vorgibt, mit den geschilderten Logiklöchern. Indirekt schürt The Net so auch das Misstrauen gegen vermeintliche Sicherheitslösungen, jedoch ohne die Argumentation für ein computerfreies Dasein zu eröffnen.

You’ve Got Mail: Kommunikationsprobleme

Nach dem Erfolg mit Sleepless in Seattle machte sich das gleiche Team (Ephron – Ryan – Hanks) an eine weitere „romantic comedy“. Auch hier kennt sich das künftige Paar nicht vollständig. Sie stehen in eMail-Kontakt, (er-)kennen sich in der realen Welt jedoch nicht.Den Begriff „Chat“ verwende ich ausschließlich für eine Echtzeit-Unterhaltung mit der Möglichkeit zur verzögerungsfreien Antwort; die eMail-Kommunikation ist eher dem Briefaustausch mit verkürzter Zustellzeit vergleichbar. Die Auflösung und das Filmende wird das Erkennen sein, dass die aus der Realität bekannte Person auch der Mail-Partner ist – jedenfalls für Kate, Joe ist dies bereits bei dem ersten Treffen (0:58ff) klar, das Publikum weiß es von Anfang an. Das Motiv des gegenseitigen Verkennens bzw. Nur-teilweise-Kennens ist Basis für zahlreiche Komödien und wird hier einmal mehr variiert. Die unpersönliche eMail ermöglicht es den Protagonisten, miteinander anonym zu kommunizieren und in der Realität von der eMail-Kommunikation unbeeinflusst miteinander umzugehen – da ja zumindest Kate bis kurz vor Ende Mail-Partner und Joe Fox für zwei verschiedene Personen hält.

Bei You’ve Got Mail handelt es sich um ein modernisiertes Remake des Lubitsch-Films The Shop Around the Corner. Die Grundstory in Bezug auf die Charaktere – diese kommunizieren anonym über Briefe miteinander, können sich in der Realität nicht ausstehen, kommen sich unbewusst aber näher – ist identisch. Die wirtschaftliche Situation ist verschoben: Jetzt sind beide Unternehmer. Auch führt die Doppelfokalisierung von Anfang an zu einem Mehrwissen des Publikums, bei Lubitsch ist Kralik der Fokalisierer.

Klara Novak erwartet sehnlich einen Brief von ihrem Briefpartner. Diese Filmvorlage, die wiederum auf einem Theaterstück basiert, wirkt wesentlich harmonischer und ausgewogener als You’ve Got Mail. Insbesondere die Entwicklung von Kralik scheint plausibler als die von Fox, die Brüchen und Inkonsistenzen unterworfen ist. Die Briefe spielen eine geringere Rolle als die eMails, die regelmäßige Korrespondenz wird mehr angedeutet als in die Präsentation integriert.

Klara Novak erwartet sehnlich einen Brief von ihrem Briefpartner. Diese Filmvorlage, die wiederum auf einem Theaterstück basiert, wirkt wesentlich harmonischer und ausgewogener als You’ve Got Mail. Insbesondere die Entwicklung von Kralik scheint plausibler als die von Fox, die Brüchen und Inkonsistenzen unterworfen ist. Die Briefe spielen eine geringere Rolle als die eMails, die regelmäßige Korrespondenz wird mehr angedeutet als in die Präsentation integriert. Realismus

Die Computerausstattung beschränkt sich auf das Nötigste, die Geräte sind unauffällig in das jeweilige Setting eingebettet. Kate verwendet ein Apple PowerBook, Joe ein IBM Thinkpad. Ohne dass dies überbetont wird, unterstreicht die Ausstattung die Personencharakterisierung. Die Betreiberin eines kleinen, heimeligen Buchladens – moralisch gesehen „Die Gute“ und Kreativere – ist für einen Apple-Laptop geradezu prädestiniert. Filmische Belege, dass „die Bösen“ Apple-Computer verwenden, sind rar. Der Geschäftsmann Joe verwendet ein Businesslaptop von IBM. Die Figuren benutzen jeweils das Gerät, das für sie laut Zielgruppe der beiden Hersteller vorgesehen ist.

Kathleen Kelly nutzt ein Apple PowerBook – was ihrem Charakter entspricht. Joe Fox als Geschäftsmann dagegen verwendet ein IBM Thinkpad. Die Unterschiede liegen eher in Nuancen; das PowerBook hat leicht rundere Formen und verfügt außer den Tasten auch über ein Touchpad zur Mauszeigersteuerung, währen das Thinkpad nur gerade Linien und Winkel besitzt und das Mauszeigersteuergerät ein fast unerkennbarer kleiner Gumminippel zwischen den Tasten ist. Auch das Umfeld mit Kates gemütlichen Schreibtisch (u.a. ein persönliches Foto) im Gegensatz zu Joes sachlich orientiertem Schreibtisch unterstreicht die Figurencharakteristik.In Bezug auf die Ausstattung ist You’ve Got Mail von Anfang bis Ende realiter und schafft keinen Computer-Erlebnisraum. Weder werden die Computer für etwas anderes als triviale Aufgaben (eMail, Buchhaltung) genutzt, noch wird ihnen ein Problempotenzial zugewiesen. Die Tatsache, dass via eMail- oder Chatkontakte nicht nur Lebenszeit an Unbekannte verschwendet wird, sondern eventuell daraus auch eine Bedrohung (wie in The Net) resultieren könnte, wird nicht thematisiert. Joe macht sich im letzten Drittel zwar einen Spaß daraus, über Kates Mailpartner Vermutungen anzustellen (dieser sei verheiratet oder fett), aber die Möglichkeit einer kompletten Disparatheit zwischen Online- und Real-Person kommt nicht über solche scherzhaften Bemerkungen hinaus.

Das Filmversprechen

Nach dem großen „Warner Bros.“-Logo erscheint dieses verkleinert in der linken oberen Ecke des „Desktop“-Abbildes. Das AOL-Logo unten rechts und die im Film gezeigte AOL-Software deuten auf die Zusammenarbeit der 2000/2001 fusionierten Unternehmen AOL (Internet-Dienstleister) und Time Warner (Filmstudio). Die Icons sind den „Microsoft Windows 95“- bzw. dem „Microsoft Word 97“-Symbolen nachgebildet, befinden sich jedoch dort, wo Apple die Icons platziert – bei Windows wären sie links. Im nächsten Moment wird ein Mauszeiger aus der Mitte des Bildes ein „Fenster“ öffnen, das sich rasch über den gesamten Schirm ausbreitet und den Flug durchs Weltall auf einen Planeten zeigt; die Darstellung besteht dabei aus Gittermodellen, wie sie in technischen Computerpräsentationen verwendet werden. … Beim Anflug auf New York besteht die Stadt nicht mehr aus Gittermodellen, sondern erhält eine schlichte Textur. Die Reise durch New Yorks in Pastelltönen gerenderte Häuserschluchten … endet vor Kathleen Kellys Haus. Hier erscheint wieder der Mauszeiger und öffnet ein Fenster, das sich auf den gesamten Schirm ausdehnen wird (so wurden mehrere Übergänge seit dem ersten Bild vorgenommen) und die Computerdarstellung durch die fotografische Abbildung ersetzt.Das erste Filmbild gibt ein Versprechen, das die folgenden Bilder der Vorspannsequenz noch unterstreichen. Die Semantik dieser Bilder greift der Film jedoch nicht auf, sondern verwendet diese Sequenz lediglich als „Augenschmaus“, zur Beeindruckung. Die Auseinandersetzung digital–real erfolgt nur rudimentär auf Dialogebene, optisch bietet der Film nichts Vergleichbares und greift die gezeigte Digitalisierung der Stadt bzw. Abhängigkeit des städtischen Lebens nicht auf. Der Vorspann einer „romantic comedy“ setzt den Tonfall für den Rest des Filmes; dieser Vorspann hätte jedoch auch vor einem Computerthriller erscheinen können, lediglich die pastellenen und weichen Texturen mildern den Eindruck.

Die ersten Sätze greifen das Computerthema auf:

The entire work force of the state of Virginia had to have solitaire removed from their computer, because they hadn’t done any work in six weeks … It’s the end of western civilisation. (Frank Navasky, 0:03)

Kates Lebensgefährte, ein erklärter Technikfeind, der Schreibmaschinen sammelt, liest aus der Zeitung vor. Ob die Meldung real ist oder nicht, sie verweist auf die Publikumsrealität. Das Spiel Solitär wird seit Windows 3 mitinstalliert und war für viele Computernutzer eine wichtige spielerische Gelegenheit, den Umgang mit der Maus zu lernen und zu üben. Frank geht zur Arbeit, Kate loggt sich in Echtzeit ein und liest die eingetroffene eMail von „NY152“:

Subject: Brinkley. Brinkley is my dog. He loves the streets of New York as much as I do. Although he prefers to eat pizza and bagels of the sidewalk and I prefer to buy it. Brinkley is a great catcher who was offered a tryout on the Mets farm team. But he chose to stay with me so he could spend 18 hours a day sleeping on a large pillow the size of a inner tube. Don’t you love New York in the fall? Makes me want to buy school supplies. I would send you a bouquet of newly sharpened pencils, if I knew your name and address. On the other hand, this not knowing has its charms. (Joe Fox’ eMail, 0:04f)

Ab dem zweiten Satz hören wir Tom Hanks Stimme als Voice over. Während der letzten Sätze sehen wir Joes morgendlichen Alltag und dessen Lebensgefährtin, die zur Arbeit geht. Joe loggt sich ein und liest die eingetoffene eMail von „Shopgirl“ (ob dies eine Antwort oder eine parallel geschickte eMail ist, bleibt unklar):

Subject: Dear Friend. I like to start my notes to you as if we’re already in the middle of a conversation. I pretend that we’re the oldest and dearest friends, as opposed to what we actually are, people who don’t know each other’s names, and met in a Chat Room where we both claimed we’d never been before. „What will he [Voice over: „NY152“ statt „he“] say today?“ I wonder. I turn on my computer. I wait impatiently as it boots up [Voice over: „as it connects“ statt „as it boots up“]. I go on line, and my breath catches in my chest until I hear three little words: You’ve got mail. I hear nothing, not even a sound on the streets of New York, just the beat of my own heart. I have mail. From you. (Kathleen Kellys eMail, 0:06f)

Nachdem die eMail einmal komplett im Text zu sehen war, liest Meg Ryans Stimme den Text als Voice Over über die nächsten Einstellungen.

Diese Exposition via eMail macht alles sehr deutlich: Die beiden Mail-Partner kennen sich nicht, sie leben in New York und fühlen sich durch ihre Korrespondenz verbunden. Beide sind keine Computerfreaks, sondern haben ganz gewöhnliche Leben (sonst würden sie andere Themen ansprechen oder anders über eMail reflektieren). Der Hund Brinkley spannt einen Rahmen vom Filmanfang zum Filmende, wenn Kate Joe anhand des Hundes erkennt. Warum die Tatsache, dass der Film in New York spielt, so sehr (Vorspann und in beiden eMails) betont werden muss, bleibt rätselhaft. Ohne jeglichen Aufwand hätte der Film in Seattle, Manchester oder jedweder anderen größeren Stadt spielen können. Womöglich handelt es sich lediglich um eine indirekte Referenz an Sleepless in Seattle.In intertextueller Hinsicht wäre You’ve Got Mail ein ergiebiger Untersuchungsgegenstand. Neben den Anspielungen auf andere Ephron-Filme finden sich auch zahlreiche Dialogpassagen und Handlungselemente, die der Filmvorlage The Shop Around the Corner Referenz erweisen. Die Begegnung im Café ist beispielsweise kaum verändert übernommen, umso mehr fällt auf, wie Meg Ryans Figur im Remake ihre Aussagen relativiert. Der wirtschaftliche Konflikt (Arbeitslosigkeit, Arbeitshierarchie) wird zu einem modernen Wirtschaftskonflikt (Selbstständigkeit, Konkurrenz). Die Intertextualität von Ephrons Filmen wird bereits in ihrem Drehbuch für When Harry Met Sally deutlich, das durchaus als Hommage an Annie Hall gesehen werden kann, so stark sind die Bezüge in Inhalt und Präsentation.

Insbesondere Kates eMail ist hinsichtlich ihrer Glaubwürdigkeit kritisch. „As if we’re in the middle of a conversation“ lässt vermuten, dass beide sonst eine tatsächliche Konversation haben, jedoch erschrickt sie später im Film, als Joe den Direktchat startet; eine zeitversetzte Kommunikation via eMail ist eher einem Briefwechsel vergleichbar und kann wohl kaum als Konversation bezeichnet werden. Wenn aber Konversation auch eine solche versetzte Kommunikation einschließt, passt das „as if“ nicht. Die romantische Verklärung des Herzschlages mit der sehnsüchtigen Erwartung einer eMail „from you“ weckt starke Assoziationen an Liebesbriefe und zitiert Klaras Brief an Alfred Kralik, die jedoch unter völlig anderen sozialen Voraussetzungen schrieb. Die Vorgeschichte, abgesehen davon, dass sie sich in einem Chatraum kennengelernt haben (Klara Novak hatte eine Anzeige für Brieffreundschaft aufgegeben), bleibt unbekannt, jedoch erweckt Kates eMail den Eindruck heftiger Verliebtheit in einen Unbekannten, was durch Joes Mail nicht gerechtfertigt erscheint. Auch weisen die eMails keine Bezüge aufeinander auf, sodass man an dieser Stelle schwerlich von Konversation sprechen kann. Dennoch weist „we both claimed“ schon darauf hin, dass Kate der Unterschied zwischen der Realität und davon, etwas (online, in einem Chat) zu behaupten, bekannt ist. Der zweite Satz „I pretend“ zeugt von einer Reflexion über den Mailaustausch, der nicht zu Kate und ihrem späteren Verhalten passt.

Die einzige plausible Erklärung für beide eMails liegt in der strukturellen Notwendigkeit einer effektiven Exposition begründet. Sie etablieren eine Vertrautheit, betonen dabei gleichzeitig die Distanz und stellen mehrfach klar: „Wir reden miteinander, kennen uns aber nicht.“ Des weiteren wird das genre-typische Mehrwissen des Publikums geschaffen. Dieses weiß deutlich mehr über die Beziehung zwischen den Personen als diese; durch diese Außenperspektive beurteilt es Situationen anders als die Protagonisten – was die gewünschte Komik erzeugt – und kann auf das genrekonforme Happy End warten, das – ebenfalls genretypisch – hinausgezögert wird.

Das indirekte Versprechen der ersten zehn Filmminuten lautet in etwa: Es gibt zwei Personen, die sich vertraut sind, aber nicht kennen – diese werden zusammenkommen und auch in der Realität miteinander vertraut. Die zweiminütige Titelsequenz dient anscheinend lediglich dazu, darauf vorzubereiten, dass Computer im Folgenden eine – wenn auch keine große – Rolle spielen und dass die Handlung in New York stattfindet, wobei dies irrelevant ist. Die Stimmung für den Film wird weniger durch die konkreten Bilder als vielmehr durch die pastellene Farbstimmung und leichte Musik gesetzt.

Ein problematischer Film

Im weiteren Filmverlauf wird eine unreflektierte Kapitalismuskritik (unpersönlicher Discounter gegen persönliches Kleingeschäft) angebracht, die jedoch für die Story keine nennenswerte Relevanz besitzt, da sie nicht aufgelöst wird. Sie unterstreicht nur, dass Joe und Kate eigentlich zu verschieden sind. Dass auch ein Kapitalist und Discount-Betreiber kein verwerflicher Mensch sein muss, beweist Joe Fox im letzten Drittel, als er Kates Zuneigung in der Realität gewinnt und bewusst das eMail-Alter-Ego instrumentalisiert.Fox agiert deutlich manipulativer und beinahe intriganter als Kralik, der recht offen um Klara wirbt. Insbesondere vor dem Hintergrund der Kapitalismuskritik (man könnte fast sagen „Sozialkitsch“) fällt auf, dass Kates wirtschaftliche Zukunft ungeklärt bleibt und ihre Angestellten, die in den ersten zwei Dritteln wichtige Bezugspersonen für sie sind, aus der Handlung verschwinden, ohne dass deren Zukunft geklärt wäre. Bis zur Schließung des Ladens war dessen Existenz Lebensinhalt für Kate und ihre Angestellten.

Als Kate das erste Mal den „Fox Superstore“ aufsucht, ertönt süßliche Musik (Musik: George Fenton), die an die positive Romantik in zahlreichen anderen Filmen erinnert. Keine Wehmut, kein Leid, keine Niedergeschlagenheit. Die Ton- und Bildspur widersprechen sich, denn Kate wird aus diesem Besuch keinen Optimismus schöpfen können, sondern nur in ihrer Ablehnung dieses Geschäftsmodells bestätigt.

Auch die Kommunikation mit dem unbekannten eMail-Partner hilft ihr nicht nennenswert, sondern macht vorwiegend ihre Gefühlslage gegenüber dem Publikum transparent und hilft, „romantic comedy“-gemäß sich in Joe zu verlieben. Überraschenderweise zählen für Kate dessen eMails in der Beurteilung des Charakters mehr als dessen Handlungen in der Realität. Deshalb präsentiert der Film im letzten Drittel keinerlei negative Eigenschaften von Joe mehr. Weder redet er dem Kapitalismus und den Segnungen des Discounters das Wort, noch isst er ein zweites Mal die Kaviargarnitur weg oder wirkt überheblich. Er stellt sich auf Kates Befindlichkeit ein und ist ihr neben dem eMail-Partner ein wichtiger Kommunikationspartner – diese Aufgabe wäre „realistischerweise“ einem von Kates Vertrauten aus der ersten Filmhälfte zugefallen, doch diese sind komplett verschwunden ebenso wie Joes Lebensgefährtin, die lediglich durch ein Jobangebot für Kate noch einmal auftaucht.

Der Aspekt des Schreibens und Briefe-Erhaltens spielen bei The Shop Around the Corner in der Präsentation kaum eine Rolle. Im Gegensatz zu You’ve Got Mail erhalten wir keine optischen Einblicke in die Kommunikation, sondern nur einige wenige Passagen werden daraus vorgelesen. Die Computerbildschirme gewähren hingegen regelmäßig detaillierte Blicke auf den Mailwechsel. Die Spannung wird von den Charakteren auf das Medium verschoben, die Figuren treten quasi in einen Dialog mit dem Medium Computer und reagieren erfreut oder enttäuscht über dessen Anzeige. Der Computer vertritt in der Präsentation den abwesenden Gesprächspartner, was insbesondere bei dem Chat (0:46f) auffällt. Wie bei „normalen“ Dialogszenen wird die Schuss-Gegenschuss-Montage unter Beachtung der 180-Grad-Regel (bzw. Vermeidung des Achsensprungs) verwandt. Wo sonst der Hinterkopf des Gesprächspartners am Bildrand wäre, ist jetzt der Laptopbildschirm am Bildrand zu sehen. Die Tatsachen, dass beide jeweils in ihrem Bett sitzen und der Inhalt für das Publikum sowohl zu lesen als auch (teilweise als Voice-Over) zu hören ist, unterstreichen den Dialogcharakter der Szene – eine Dialogsitution, die erst durch das Medium möglich wird. Der Computerbildschirm, der die geschriebenen Gedanken vor dem Abschicken anzeigt, steht stellvertretend für eine Nahaufnahme des in einem Dialog Sprechenden, die Anzeige des Gesendeten ebenfalls.

Die Computerbildschirme stehen somit nicht für sich selbst, sondern übernehmen die Funktion, die sonst Aufnahmen der Gesprächspartner in einer Dialogmontage hätten. Bei den Telefongesprächen in When Harry Met Sally verwandte Ephron ein ähnliches Verfahren: Die Figuren waren räumlich getrennt, durch das Telefon aber akustisch und optisch durch die Split-Screen-Montage miteinander verbunden. Die jeweils in Echtzeit stattfindende Einwahl in das Internet bereitet auf die Nutzung des Mediums Computer vor, so wie das Wählen einer Telefonnummer nur das Gespräch hinauszögert und das Publikum auf die Situation einstimmt. Im Fall des Telefonierens wird durch den Wählvorgang auf die Stimme und die Regungen der Dialogpartner fokussiert, nennenswerte „Action“ ist von der kommenden Szene nicht zu erwarten. Gleiches gilt für die Interneteinwahl: Im Folgenden geraten die Nachrichten, deren Präsentation und die Regungen der Gesprächspartner bzw. die Nachricht selbst in den Fokus. Das Wählen sind ebenso wie das Einwählen quasi „Establishing Shots“ für die folgende – wahrscheinlich – jeweils längere Szene oder Sequenz eines Dialogs und stimmen das Publikum auf die medialen Begrenzungen bzw. die Distanz der Gesprächsteilnehmer, die es eben durch das (Ein-)Wählen zu überbrücken gilt, ein.

Als Fazit für You’ve Got Mail kann konstatiert werden, dass dieser eine sehr ausladende und nebenhandlungsreiche Variante dessen liefert, was sich viele Personen von ihren Aufenthalten in Chaträumen versprechen: einen Partner zu finden. Abgesehen von den Expositionsmails ist eine realitere Computernutzung zu attestieren. Der Film fügt den Ideen von Computern keine neuen Impulse hinzu, sondern nutzt bestehende Konzepte und etablierte, verbreitete Technologien. Was den Computer und die eMail von anderen Medien unterscheidet, ist die Geschwindigkeit, mit der Kommunikation ermöglicht wird (beispielsweise im Gegensatz zu herkömmlichen Briefen) und gleichzeitig die Anonymität wahrt (beispielsweise im Gegensatz zum Telefon). Diese beiden Aspekte nutzt You’ve Got Mail für seine Zwecke und transformiert die Bekanntheit zweier Personen auf zwei Ebenen (Abneigung in der Realität, Vertrautheit in der Online-Kommunikation) von The Shop Around the Corner in die Neuzeit, wobei gerade die Zutaten der wirtschaftlichen Konflikte eher abschweifend als handlungsfördernd wirken.

Fazit

Die folgende Übersicht vergleicht die vier besprochenen Filme nach verschiedenen Kriterien. Bei der Beurteilung der Bedeutung der narrativen Funktion hilft die Negativprobe: Wie groß wäre der Aufwand, diese Story in einem computerfernen Setting anzusiedeln?

Bei allen vier Filmen ist eine Verhaftung in der Realität zu erkennen. Die verwendeten Geräte und deren Funktionalität können als realiter gelten. Insbesondere You’ve Got Mail kann durch den Remake-Charakter und die zurückhaltende Integration der Computer in die Handlung und Präsentation als symptomatisch für zahlreiche nicht-technikaffine Genres gesehen werden. In diesen werden Computer meist eingesetzt, um entweder der Publikumsrealität zu entsprechen – es wäre kaum vorstellbar, dass ein Architekt ohne Computer arbeitet – oder bestimmte Story-Elemente zu beschleunigen (Kommunikation) oder unaufwändig zu motivieren (anonymer Kontakt). Über Computer als solche und deren Implikationen werden kaum Aussagen getroffen. Es ist nach meiner Beobachtung die Ausnahme, dass Computer nur mit großem Story-Aufwand aus solchen Filmen entfernt werden können.

Die Beispiele können als repräsentativ für die Verwendung gelten. (Romantic) Comedy: Fast Track mit zahlreicher Computerarbeit in einer Werbeagentur; Melodram: The Last Kiss mit Arbeit am Computer auf Arbeit; Gerichtsfilme: The Rainmaker mit dem Computerausdruck und Runaway Jury mit iPod als Datenspeicher und Computern, um stets umfassend informiert zu sein; Horrorfilme: Final Destination mit dem Computer als realitere Ausstattung, die durch Verkettung von ungünstigen Umständen die Lehrerin tötet. In allen Fällen hätte der Computereinsatz durch andere Story-Elemente relativ unaufwändig ersetzt werden können.| Hackers | Antitrust | The Net | You’ve Got Mail | |

|---|---|---|---|---|

| Computer | Herausforderung | Möglichkeit, etwas zu (er-) schaffen | Arbeits-, Bedrohungs-, „Kampf“-Mittel | Kommunikationsmittel |

| Vernetzung | Nutzung des Bestehenden | Erweiterung des Bestehenden | Ausnutzung des Bestehenden | Nutzung des Internets |

| Präsentation | große Distanz Signifikat–Signifikant | geringe Distanz Signifikat–Signifikant | geringe Distanz Signifikat–Signifikant | keine Distanz Signifikat–Signifikant |

| Figuren | Freizeit-Hacker | zielgerichtete Hacker (Karriere) | zielgerichtete Hacker (Job) | „normale“ User |

| Focalizer | Dade | Milo | Angela | Kate, Joe |

| Publikumswissen | weniger als Figuren, lässt sich von diesen überraschen | auf Milos Wissensstand, selten knapp voraus | auf Angelas Wissensstand, mitunter etwas voraus/ hinterher | Außenperspektive, weiß mehr als die Figuren |

| Kurzfazit | kreative Nutzung in klassischen Mustern: Fehlinformationen, Enttarnung, Verschleierung, Schuldzuweisung | kreative Nutzung im eigenen Rahmen („Synapse“); Technologie hat wirtschaftlichen Wert | Missbrauch der Technologie für eigene Zwecke | neue Form für alte Story |

| narrative Bedeutung | hoch | existenziell | sehr hoch | gering |

In You’ve Got Mail besitzen Computer demnach eine vergleichsweise geringe narrative Funktion; via Postbriefen wäre die gleiche Geschichte erzählbar gewesen; Auswirkungen hätte es kaum in der Story, dafür in der Präsentation. In den drei anderen Filmen ist die narrative Funktion ungleich höher. Diese drei Filme sind ebenfalls in der Publikumsrealität verhaftet, basieren jedoch auf den Möglichkeiten, die nur Computer bieten. Jedoch wird insbesondere in Hackers und The Net der tatsächlich nötige Aufwand für einzelne der gezeigten Computeraktionen deutlich untertrieben.

Hackers könnte zwar ohne Computer nicht existieren, da jedoch nur bestehende Möglichkeiten genutzt werden, ist die narrative Bedeutung geringer als in den anderen „Hacker“-Filmen. Die Rache am FBI-Mitarbeiter wäre auch mit anderen Fehlinformationsstrategien erreichbar gewesen; Belfords Diebstahl hätte ebenso auf klassischem Wege erfolgen können. Das Grundgerüst der Story ließe sich durchaus beispielsweise in das 19. Jahrhundert transferieren – wo es eben keine Computer gab.

Antitrust dagegen basiert essenziell auf Computern, die Story ist von Computertechnologie abhängig, die innerhalb der Story entwickelt wird. Die zentralen Konflikte („One or Zero – Alive or Dead“, jeder fähige Hacker kann Nurv ruinieren, Open Source) sind grundlegende Computerthemen. Somit hätten die Computer in Antitrust die höchste narrative Bedeutung – obwohl sie optisch weder besonders in Szene gesetzt werden (die Bildschirminhalte sind realiter) noch das Setting dominieren.

The Net rangiert zwischen Antitrust und Hackers. Die „Bösen“ hätten auch zahlreiche andere Möglichkeiten finden können, um Angelas Leben zu zerstören – mit Computern geht es nur schneller. Jedoch basiert das Tun der „Bösen“ dezidiert auf Computern und einer Programmlücke.

Computer und der Umgang mit ihnen bzw. die Haltung zu Computertechnologie dienen außerdem zur Charakterisierung der Figuren. Die Geräte und Bildschirme in Hackers sind optisch verspielt, was den Spaßfaktor unterstreicht, während in Antitrust vorwiegend ernste Computerarbeit verrichtet wird – die Darstellung ist deutlich zurückhaltender, funktional und technizistisch. The Net bewegt sich in der Präsentation zwischen beiden, tendiert aufgrund der unspektakulären Präsentation zum Technizismus, wie es der Story und den Figuren angemessen ist.

Als Fazit für die untersuchten Objekt-Computer ließe sich feststellen, dass deren Verwendung einem Realitätsanspruch folgt. Werden sie in die Story integriert (dienen also nicht nur der Ausstattung), übernehmen sie alltägliche Aufgaben bzw. ermöglichen eine glaubwürdige Beschleunigung der Präsentation der Story, indem Aktionen mit Computern schneller bewältigt werden können als ohne.

Antitrust fällt aufgrund der Ausstattung und der präsentierten Verwendung in die Kategorie der Objekt-Computer, geht in seiner Story aber darüber hinaus und ermöglicht eine Story, die – abgesehen von dem Grundkonflikt „junger Idealist besiegt mächtigen Kapitalisten“ – ohne Computer nicht erzählt werden könnte. Darauf werde ich noch zurückkommen.

Überblick über „Computer im Kino“:

1. Einleitung

2. Theoretischer Hintergrund

3. Computer als Objekt

4. Computer als Setting

5. Computer als Subjekt

6. Fazit

Anhang: Glossar

Anhang: Filmverzeichnis

Anhang: Literaturverzeichnis(PDF)

ein Kind der 70er • studierter Anglist/Amerikanist und Mediävist (M.A.) • wohnhaft in Berlin • Betreiber dieses Blogs zanjero.de • mehr über Alexanders Schaffen: www.axin.de ||

ein Kind der 70er • studierter Anglist/Amerikanist und Mediävist (M.A.) • wohnhaft in Berlin • Betreiber dieses Blogs zanjero.de • mehr über Alexanders Schaffen: www.axin.de ||